随我去了解黑客攻击的流程 |

|

通常,我们很多时候中了黑客的招还不知道自已是怎么中的,更有甚者,自已的电脑已经被人植了木马还不知道自已已经成了“板上的肉鸡”(任人宰割的机器),这才叫惨呢。#375:

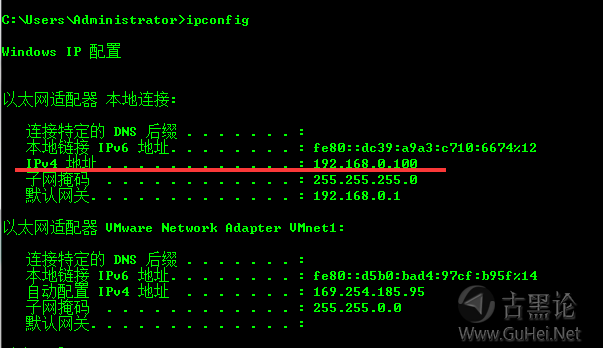

下面我们就来看看黑客是如何攻击用户电脑的,当然,偶然的一次攻击可能过程就没有这么烦琐,但是如果你本机的安全问题确实比较糟糕的话,就很有可能被黑客轻松掳为“肉鸡”。 👌🚐🥣🆗🐅 一般来讲,黑客攻击的流程大致如下: “确定目标的ip地址>>“扫描开放的端口>>“破解账号和密码>>“实现目的”。 为什么要首先进行IP扫描和端口扫描呢?我们知道,黑客在发动一场攻击之前,一般都要先选定自已的攻击目标,也就是我们所说的要先确定自已想要攻击的目标电脑的ip地址。👮♂️🩲🔭☠✌ 对于这一步,我们可以假设,黑客可能是在一开始就确定了攻击目标,也可能是先大量地收集网上计算机的信息,然后根据各个主机安全性的强弱来确定自已最后的攻击目标。 仅仅是有目标的ip地址还不够,黑客还需要收集目标计算机的各种信息,例如操作系统版本、开放的服务端口、端口提供的服务类型及软件版本等。了解这些信息能够帮助攻击者发现目标机的某些内在弱点,也就是目标机开放的端口和漏洞之类的东西。 👄🚐🥚💲🦌 在对这些信息进行缜密、细致的分析之后,黑客就可以选择进攻途径开始发动攻击了。#y433: 一、确定目标的地址 1.什么是IP地址? 🦴🚘🍧♊🐖 IP是英语 Internet Protocol 的缩写,意即“互联网协议”,在Internet上,每台电脑节点都依靠唯一的IP地址互相区分和相互联系。形象地说,电脑的IP地址就像人的身份证号码一样,是唯一的,数据的交换全靠它了。 IP地址构成了整个 Internet 的基础,它是如此重要,互联网上的每一台计算机无权自行设定IP地址,有一个统一的机构一一IANA负责对申请的组织(如电信、网通等)分配一个网络IP段,而该组织可以对自已网络中的每一个主机分配一个唯一的主机IP(如果你是通过电信ADSL上网,你的IP地址就是由电信分配),正如一个单位无权决定自已在所属城市的街道名称和门牌号,但可以自主决定本单位内部的各个办公室编号一样。它是一个32位二进制数的地址,由4个8位字段组成,每个字段之间用点号隔开,用于标识TCP/IP宿主机,比如61.120.111.1。 👂🗺🥛↔🦮 2.IP地址到底有什么用? 简单地说,如果对方想访问你的电脑,就必须知道你电脑的IP地址;如果你想访问对方的电脑,也必须知道对方电脑的IP地址,当知道IP地址后,由网络服务器按照所输入的IP地址去查找相对应的电脑,将信息传送到对方的电脑里。更进一步,主叫方只要获得了被叫方的IP地址,就可以发出呼叫、建立连接、实现应用,如利用QQ进行视频通话或者发送文件。 👃🦼🍚🐤 讲到这里,有朋友可能会问,那我访问网站输入的网址是:,没有用到IP地址呀,其实只是一个域名,要想访问这个网站,网络上的DNS服务器会把这个域名翻译成IP地址,再查找相对应的服务器,传送、交换数据。所以说,一般情况下只要利用域名和IP地址都是可以顺利找到主机的,除非你的网络不通。 也就是说,如果想要攻击某台电脑,首先需要确定攻击目标,也就是说要知道这台被攻击主机的域名或者IP地址,例如:等。 🥷👔💶😘✍ 对使用Windows系列操作系统上网的用户来说,如果安全意识不强,没有给自已的系统打什么补丁,也没有使用360等防护软件的话,那么只要知道了他的IP地址,就可以使用一些现成的工具如IPhacker让他莫名其妙地蓝屏,另外,还可以使用一些扫描器(如Superscan)找出他主机上的很多漏洞,入侵主机,进而控制机器,获取机器上的任意文件,包括QQ目录的密码信息文件和聊天记录……当然,得到他IP地址后,利用一些黑客攻击软件让他的QQ下线,至于给他发送一大堆垃坡信息让他应接不暇,那就更是小菜一碟了。 执念,我想问一个问题,就是我如何知道自己和对方电脑的IP地址呢?#y450:很简单,按下键盘上的win键,然后输入“cmd”,在命令提示符窗口输入“ipconfig”下面画红线的就是本机ip。(不过一般都是内网ip,想查看外网ip的话,直接在百度首页输入“IP”) 🧓🧢📟😡👈

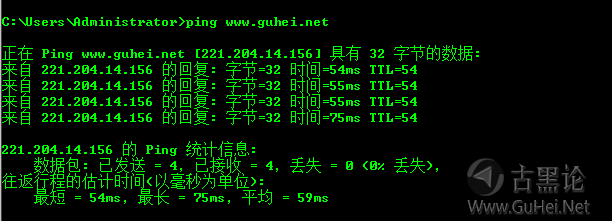

要攻击别人最重要的是要获得对方机器的IP地址,如何获得对方的IP地址呢? 3.用DOS命令查看IP 🖐🪐🍞❌🐤 我们还可以使用古老的DOS命令来查看对方IP地址,即借用网络命令Netstat。不过用此方法有个前提条件,那就是一定要把想知道IP地址的好友请到QQ的“二人世界”里。(比如和对方在线传输文件,为了快速找到QQ好友的ip,请把电脑上无关的程序关闭)然后在命令提示符窗口下输入:netstat -n,等传输结束后,再输入一次。仔细比较两次的结果,你会看出前后两次的区别。那就是在State列上字符发生了变化,由ESTABLISHED(建立)变为了TIME_WAIT。使用这种方法,不需在电脑中安装软件,在任意一台能上网的电脑上都能使用。 4.查网站的IP地址🥷👞🪦😚🤝 黑客要攻击某个网站,也需要首先获得该网站的IP地址,获取网站最简单的办法是使用Windows自带的一个小程序ping.exe。在命令提示符窗口下输入 “ping ”。这时候就会出现:

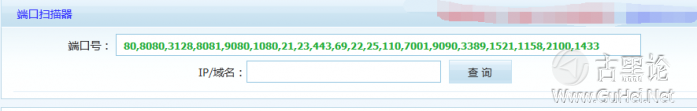

其中:[221.204.14.156]就是 的网站服务器的IP地址。(注意:如果网站开启了CDN加速,显示的只是加速节点的IP,关于网站CDN加速,请访问 )🧓🎒⌨😘🤝 如果ping通了,将会从该IP地址返回byte,time和TTL的值,这样黑客就具备进一步进攻的条件。如果ping不通,就会返回“Request timed out”,表明对方要么不在网络上(如未开机),或者是使用了防火墙。如果使用了防火墙,要进行攻击就比较容易被发现。 当然,对于个人计算机或是其它机器都可以使用ping命令看对方是否在线,只有对方在线,才能再进行下一步攻击。 👎🦀©🐙 二、扫描开放的端口 前面已经知道了对方的ip地址,但是仅仅查到ip地址还不够,还需要了解对方开放了哪些端口,只有这样,才能真正找到进入对方机器的入口。正如即使找到对方所在地的门牌号,但还需要了解他家开了哪些门、窗、烟囱等入口。 1.什么是端口呢? 👩👓🎺😳🤳 简单地说,端口就是计算机和外界连接的通道。为了解释清楚端口,我们用房子来打个比方,端口就好比房子的门窗,它是信息出入的必经通道。另外,就如不同的门窗有不同的用处一样,不同的端口也有不同的功能,例如我们看网页用的实际上是80端口,而计算机上可开启的端口数值范围为1~65535。 以下是常用的几个端口: 引用 还有一些常见的端口:例如135,445……,具体起什么作用大家可以自已动手去查资料。但有一点希望大家能够明白:并不是所有的端口都是有用的。 接下来我们就来看看如何查看对方开放的端口。 👦👔🪥😛🤳 为了查找目标主机都开放了哪些端口,黑客们经常使用一些像Port Scan、Super Scan这样的工具软件,对目标主机一定范围的端口进行扫描,这里以 站长工具的端口扫描 为例来进行说明。(有编程基础和计算机的可以自己写一个这样的小工具)

在上面输入需要扫描的端口号,下面输入ip地址,然后等一会就有结果了。(如果想扫描1~65535的端口,请使用Super Scan等工具,这些工具百度都有。) 👃🗼🌶🆎🐙 三、破解账号与密码 我们在知道对方ip地址和开放的端口之后,就可以开始黑客攻击的实质性操作了,那就是一一破解账号与密码。 🖕🏦🍏❓ 曾经有人得到某家较大isp的用于电子邮件的服务器主机密码文件,通过某些工具和字典的分析,分析的结果数据表明,只要黑客稍微用点心,就可以获得一大批账号的密码。通过分析密码文件的数据,得出以下结论: 在上表中的破解强度级别是根据Internet安全委员会推出的一个标准,共分5个级别,其中高级包含下面级别,每一级破解程度大致如下: CR-1级:不利用任何工具,只是进行简单的猜测;🥷🧣🦯😡🤛 👍🎢🍍🅱🦄 仅仅是使用了CR-3级破解强度,即利用6位以内数字和不超过10M的简单密码字典使用工具进行破解就得到了61.4%的破解成功率,而这一步连菜鸟都很容易做到!现在我们来看一下密码的详细资料分析:

从上面的数据结果可以看出,由于一般的 Internet 用户的安全意识淡薄,大部分用户使用了跟自已名字相同的密码或者自已名字拼音的缩写,这样当他在告诉别人邮件地址的同时,相当于同时也告诉了别人自已的密码。 至于猜测密码,只要你有足够的耐心和恒心,最后终会猜测到。对于不易猜测的简单密码,可以使用破解工具进行破解。(关于暴力破解,具体请看 ) 💪🌦🍪🈳🦦 在破解了账号和密码之后,通常,我们就可以进入到目标主机了,这时候,就可以在目标主机上实现攻击了。不过,黑客也应该遵循一定的行为准则,比如不入侵或破坏政府机关和教育部门的主机;不将已破解的任何信息与人分享等,否则你会招来很多麻烦。(查水表啦,被警察请去喝茶啦等等 #y451:如果我们是在一个局域网中,黑客就可能会利用我们的电脑作为对整个网络展开攻击的大本营,这样,我们不仅要受其侵害,而且还要帮他背黑锅了。 评分

帖子热度 2万 ℃

|

|

|

|

弱弱的问一句,第三讲的:破解账号和密码中的账号密码是用来做什么的账号密码?

|

|

|

|

刚刚开始学,并不能看懂全部#d58:,只是一知半解

|

|

还想问一下怎么看网站有没有开启CDN呀?如果他开了CDN我得到的只是一个加速节点时又该怎么办呢?

|

「古黑浩劫」

「古黑浩劫」

变色卡

变色卡 古黑论管理员,在论坛上有什么问题都可以找他。

古黑论管理员,在论坛上有什么问题都可以找他。